Нейните изследователи ESET откри кампания с осем милиона изтегляния адуер, който е съществувал в Google Пускайте за около година.

Η семейство злонамерен софтуер се открива като Android / AdDisplay.Ashas от ESET. Екипът от изследователи успя да открие разработчика на зловреден софтуер и да открие други приложения, пълни с рекламен софтуер.

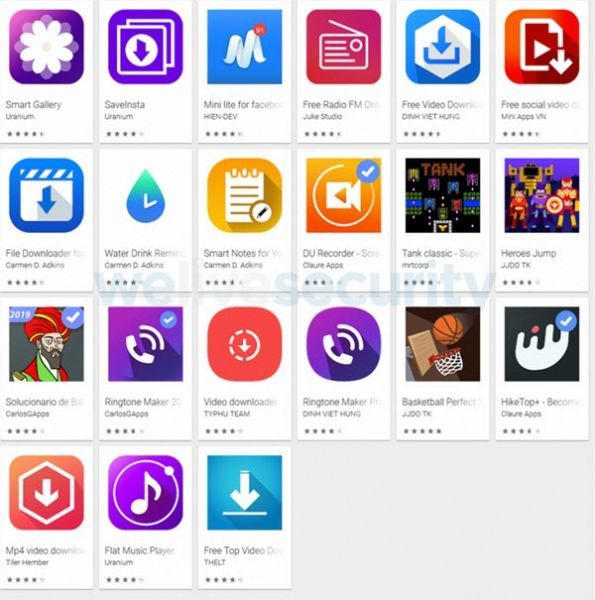

«Открихме 42 приложения на Google Play в тази рекламна кампания, 21 от които все още бяха в магазин към момента на откриването им. Екипът по сигурността на Google ги премахна всички въз основа на нашия доклад. Въпреки това, те все още се предлагат в магазини за приложения на трети страниКазва Лукаш фтефанко, изследовател на злонамерен софтуер на ESET.

Приложенията действат като рекламен софтуер и в същото време предлагат функционалността, която обещават – изтегляне на видео, игри и радио, между другото. „Функционалността на рекламния софтуер е една и съща във всички приложения, които анализирахме“, казва Щефанко.

Приложенията използват няколко трика, за да се инсталират на устройствата на потребителите, като остават невидими: те търсят двигателя за тестване на сигурността на Google Play, забавят показването на реклами дълго след отключването на устройството и скриват икони, докато създават преки пътища за тях.

Рекламите за рекламен софтуер се показват на цял екран. Ако потребителят иска да контролира кое приложение е отговорно за показването на рекламата, приложението имитира Facebook или Google. «Рекламният софтуер копира тези две приложения, за да изглеждат автентични и не подозрителни - така че остава на устройството възможно най-дълго“, обяснява Щефанко.

Друг интересен факт е, че семейството на рекламния софтуер Ashas е скрило паролата си под името на пакета com.google.xxx. „Изглежда, че е истинска услуга на Google, така че може да избегне контрол. „Искайки да спестят ресурси, някои обхождащи програми и пясъчни кутии могат да списват в белия списък такива имена на пакети“, обяснява Щефанко.

По време на анализа на приложенията изследователите на ESET установиха, че разработчикът е оставил след себе си много следи. Използвайки информация с отворен код, те го откриха и установиха, че той притежава C&C сървъра и че е отговорен за кампанията. Щефанко отбелязва, че „самоличността на разработчика излезе наяве, докато търсихме допълнителни злонамерени програми и кампании“

Въпреки че рекламният софтуер не е толкова вреден, колкото други форми на зловреден софтуер, фактът, че може лесно да проникне в официалния Android App Store, е тревожен. „Потребителите трябва да защитават своите устройства, като следват основни принципи за киберсигурност и използват надеждно решение за сигурност“, препоръчва ESET Štefanko.

[the_ad_group id = ”966 ″]