Η Check Point Research, отделът за разузнаване на заплахите на Check Point® Software Technologies Ltd. (NASDAQ: CHKP), водещият световен доставчик на решения за киберсигурност, публикува Глобален индекс на заплахите за месеца септември 2021 г.

ΟИзследователите съобщават, че докато Трикбот остава начело в списъка с най-често срещаните злонамерени програми, които го засягат 5% на организми по целия свят, наскоро възродените Emotet се завръща на седмо място в списъка. THE CPR също така разкрива, че индустрията, която получава най-много атаки, е собствена Образование / Изследвания.

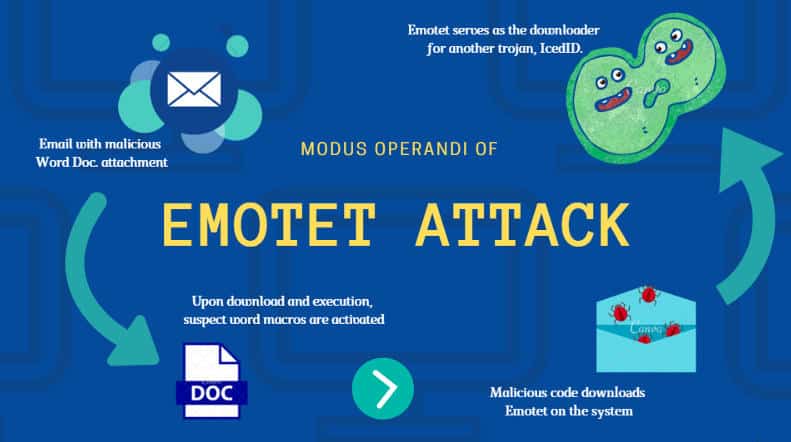

Въпреки значителните усилия на Европол и няколко други правоприлагащи агенции по-рано тази година да репресия на Emotet, печално известният ботнет беше потвърден, че отново е в действие през ноември и вече е седмият най-често използван зловреден софтуер. Trickbot оглавява списъка за шести път този месец и дори участва в новия вариант на Emotet, който се инсталира на заразени компютри, използвайки инфраструктурата на Trickbot.

То Emotet разпространява се фишинг имейли съдържащи заразени файлове Word, Excel и Zip, които развиват Emotet на компютъра на жертвата. Имейлите съдържат интересни заглавия като извънредни новини, фактури и фалшиви корпоративни бележки, за да примамят жертвите да ги отворят. Съвсем наскоро Emotet също започна да се разпространява чрез злонамерени пакети на фалшив софтуер на Adobe за инсталиране на приложения на Windows.

Фактът, че използва своята инфраструктура Трикбот означава, че съкращава времето, необходимо за получаване на доста значителна мрежова подкрепа по целия свят. Тъй като се разпространява чрез фишинг имейли със злонамерени прикачени файлове, жизненоважно е както информираността, така и обучението на потребителите да бъдат на върха на приоритетите за киберсигурност на организациите.

И всеки, който иска да изтегли софтуер Кирпич трябва да помните, както при всяко приложение, да го правите само чрез официални средства., каза в Мая Хоровиц, вицепрезидент по изследвания в Check Point Software.

CPR също така разкри, че секторът на образованието/изследователската дейност е този с най-много атаки в света през ноември, следван от правителствени/военни комуникации. "Уеб сървъри Обхождане на злонамерена URL директорияВсе още е най-често използваната уязвимост, която я засяга 44% организации по целия свят, следвани от „Разкриване на информация за репозитория на Git от уеб сървъра„Което засяга 43,7% на организации по целия свят. "HTTP заглавки Отдалечено изпълнение на кодОстава на трето място в списъка на най-често използваните уязвимости, с глобално въздействие 42%.

Топ семейства зловреден софтуер

* Стрелките се отнасят за промяната в класирането спрямо предходния месец.

Този месец, Трикбот е най-популярният зловреден софтуер, който засяга 5% на организации по целия свят, следвани от Агент Тесла и Формуляр, и двете с глобално въздействие 4%.

- ↔ Трикбот - Трикбот е едно модулен ботнет и Банков троянец която непрекъснато се актуализира с нови функции, характеристики и канали за разпространение. Това му позволява да бъде гъвкав и персонализиран зловреден софтуер, който може да се разпространява като част от многоцелеви кампании.

- ↑ Агент Tesla - То Агент Тесла е напреднал ПЛЪХ който работи като Keylogger и прихващач, способен да проследява и събира клавиатурата на жертвата, системната клавиатура, екранните снимки и идентификационните данни на различен софтуер, инсталиран на машината (включително Google Chrome, Mozilla Firefox и Microsoft Outlook).

- ↑ Формуляр - То Формуляр е едно InfoStealer събира идентификационни данни от различни уеб браузъри, събира екранни снимки, следи и записва натискания на клавиши и може да изтегля и изпълнява файлове според команди C&C.

Водещи атаки в индустриите по целия свят:

Този месец, Образование / Изследвания е индустрията с най-много атаки в света, следвана от Комуникацияи Правителство / Армия.

- Образование / Изследвания

- комуникации

- Правителство / Армия

Най-използваемите уязвимости

Този месец " Уеб сървъри Обхождане на злонамерена URL директория„Все още е най-често използваната уязвимост, която я засяга 44% на организации по целия свят, следвани от " Разкриване на информация за репозитория на Git от уеб сървъра “, което засяга 43,7% на организации по целия свят. " HTTP заглавки Отдалечено изпълнение на кодОстава трети в списъка на уязвимостите с най-много ферми, с глобално въздействие 42%.

- ↔ Web Сървъри Злонамерен URL указател Обход (CVE-2010-4598,CVE-2011-2474,CVE-2014-0130,CVE-2014-0780,CVE-2015-0666,CVE-2015-4068,CVE-2015-7254,CVE-2016-4523,CVE-2016-8530,CVE-2017-11512,CVE-2018-3948,CVE-2018-3949,CVE-2019-18952,CVE-2020-5410,CVE-2020-8260) - Има уязвимост при пресичане на директории на различни уеб сървъри. Уязвимостта се дължи на грешка при валидиране на влизане на уеб сървър, който не изчиства правилно URL адреса за модели на пресичане на директории. Успешната експлоатация позволява на неоторизирани отдалечени нападатели да открият или да получат достъп до произволни файлове на уязвимия сървър.

- ↔ Web Сървър изложен отивам хранилище Информация разкриване - Съобщава се за пробив в сигурността за разкриване на информация в хранилището на Git. Успешното използване на тази уязвимост може да позволи неволно разкриване на информация за акаунта.

- ↔ HTTP Заглавия Дистанционно управление код Изпълнение (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) HTTP заглавките позволяват на клиента и сървъра да прехвърлят допълнителна информация с HTTP заявка. Отдалечен натрапник може да използва уязвима HTTP заглавка, за да изпълни произволен код на машината на жертвата.

Топ мобилни злонамерени програми

През септември xПомощник остана в челните редици на най-разпространения мобилен зловреден софтуер, следван от AlienBot и flubot.

1. xПомощник - Зловредно приложение, което се появи за първи път през март 2019 г. и се използва за изтегляне на други злонамерени приложения и показване на реклами. Приложението може да бъде скрито от потребителя и дори да бъде преинсталирано в случай на премахване.

2. AlienBot - Семейството на зловреден софтуер AlienBot е едно Зловреден софтуер като услуга (MaaS) за устройства с Android, които позволяват на отдалечен натрапник първоначално да въведе злонамерен код в легитимни финансови приложения. Нападателят получава достъп до акаунтите на жертвите и в крайна сметка поема пълен контрол над тяхното устройство.

3. flubot - FluBot е зловреден софтуер за Android, разпространяван чрез съобщения (SMS) електронен риболов (Фишинг) и обикновено се представя за транспортни логистични компании. Веднага след като потребителят щракне върху връзката в съобщението, FluBot се инсталира и получава достъп до цялата чувствителна информация на телефона.

Топ 10 в Гърция |

|||

| Име на злонамерен софтуер | Глобално въздействие | Въздействие върху Гърция | |

| Агент Тесла | 2.59% | 8.93% | |

| Формуляр | 3.14% | 8.33% | |

| Трикбот | 4.09% | 5.36% | |

| Ремкос | 2.20% | 4.76% | |

| Наноядро | 0.88% | 3.87% | |

| Видар | 0.97% | 2.98% | |

| Глуптеба | 2.41% | 2.68% | |

| шегаджия | 0.08% | 2.38% | |

| Ловгейт | 0.33% | 2.38% | |

| Masslogger | 0.13% | 2.38% | |

Семейства на злонамерен софтуер в подробности

Агент Тесла

То Агент Тесла е напреднал ПЛЪХ (Троян за отдалечен достъп), който действа като кейлогър и крадец на пароли. Активен от 2014 г., Агент Тесла може да наблюдава и събира клавиатурата и клипборда за въвеждане на жертвата и може да заснема екранни снимки и да извлича въведени идентификационни данни за различен софтуер, инсталиран на машината на жертвата (включително Google Chrome, Mozilla Firefox и Microsoft Outlook имейл клиент). В Агент Тесла продават открито като законен RAT с клиенти, които плащат $ 15 - $ 69 за лицензи.

Формуляр

То Формуляр е едно InfoStealer са насочени към тяхната операционна система Windows и е открит за първи път през 2016 г. Рекламиран на хакерски форуми като инструмент, който има мощни техники за избягване и относително ниски цени. В Формуляр събира акредитивни писма от различни уеб браузъри и екранни снимки, следи и записва клавиатури и може да изтегля и изпълнява файлове според инструкциите C & C дадено му.

Трикбот

То Трикбот е модулен ботнет и банков троянец, който е насочен към платформи на Windows и се предава главно чрез спам или други семейства злонамерен софтуер като Emotet. Trickbot изпраща информация за заразената система и може също така да изтегля и изпълнява произволно модули от широк диапазон, като VNC модул за отдалечена употреба или SMB модул за внедряване в рамките на засегната мрежа. След като машината е заразена, натрапниците зад злонамерения софтуер Trickbot използват този широк набор от модули не само за кражба на банкови идентификационни данни от целевия компютър, но и за странично движение и идентификация в самата организация, преди целенасочена атака. ransomware в цялата компания .

Ремкос

То Ремкос е RAT, който се появи за първи път през 2016 г. Remcos се разпространява чрез злонамерени документи на Microsoft Office, които са прикачени към СПАМ имейли и е проектиран да заобикаля защитата на Microsoft Windows UAC и да стартира злонамерен софтуер с високи привилегии.

NanoCore

То NanoCore е троянски кон за отдалечен достъп, наблюдаван за първи път в природата през 2013 г. и насочен към потребителите на операционната система Windows. Всички версии на RAT имат основни добавки и функции като заснемане на екрана, копаене на криптовалута, дистанционно управление на работния плот и кражба на сесия на уеб камера.

Видар

То Видар е инфолкрадец, който е насочен към операционни системи Windows. Открит за първи път в края на 2018 г., той е предназначен за кражба на пароли, данни за кредитни карти и друга чувствителна информация от различни уеб браузъри и цифрови портфейли. Vidar се продава на различни онлайн форуми и е използван капкомер за злонамерен софтуер за изтегляне на GandCrab ransomware като негов вторичен полезен товар.

Глуптеба

Известен от 2011 г., Глуптеба е бекдор, който постепенно се е превърнал в ботнет. До 2019 г. той включваше механизъм за актуализиране на C&C адрес чрез публични списъци с биткойни, вградена функция за кражба на браузъра и рутер на оператор.

шегаджия

Шпионски софтуер за Android в Google Play, предназначен за кражба на SMS съобщения, списъци с контакти и информация за устройството. Освен това злонамереният софтуер тихо сигнализира на жертвата за първокласни услуги на рекламни сайтове.

lovgate

То lovgate е компютърен "червей", който може да се разпространява чрез мрежи за споделяне на мрежи, електронна поща и споделяне на файлове. Веднъж инсталирана, програмата копира в различни папки на компютъра на жертвата и разпространява злонамерени файлове, които водят до отдалечен достъп до нападателите.

Masslogger

То Masslogger е крадец на .NET идентификационни данни. Тази заплаха е инструмент за идентификация, който може да се използва за извличане на данни от целеви сървъри.

на Индекс на глобалното въздействие на заплахите и карта на ThreatCloud της Проверка на софтуер, въз основа на раздела ThreatCloud разузнаване на компанията. В ThreatCloud предоставя информация за заплахи в реално време от стотици милиони сензори по целия свят, чрез мрежи, терминали и мобилни устройства.

Интелигентността е обогатена с базирани на изкуствен интелект двигатели и ексклузивни изследователски данни от Check Point Research, отделът за разузнаване и изследвания на Check Point Software Technologies.

Пълният списък на Топ 10 семейства злонамерен софтуер през ноември е в нейния блог Check Point.

Съобщение за пресата

Не забравяйте да го следвате Xiaomi-miui.gr в Google Новини да бъдете информирани незабавно за всички наши нови статии! Можете също така, ако използвате RSS четец, да добавите нашата страница към вашия списък, като просто следвате тази връзка >> https://news.xiaomi-miui.gr/feed/gn

Не забравяйте да го следвате Xiaomi-miui.gr в Google Новини да бъдете информирани незабавно за всички наши нови статии! Можете също така, ако използвате RSS четец, да добавите нашата страница към вашия списък, като просто следвате тази връзка >> https://news.xiaomi-miui.gr/feed/gn

Следвай ни в Telegram така че вие първи да научите всяка новина!